Adobe Acrobat与Reader爆出远程代码执行漏洞漏洞 须尽快安装补丁

Adobe Acrobat与Reader爆出远程代码执行漏洞漏洞 须尽快安装补丁

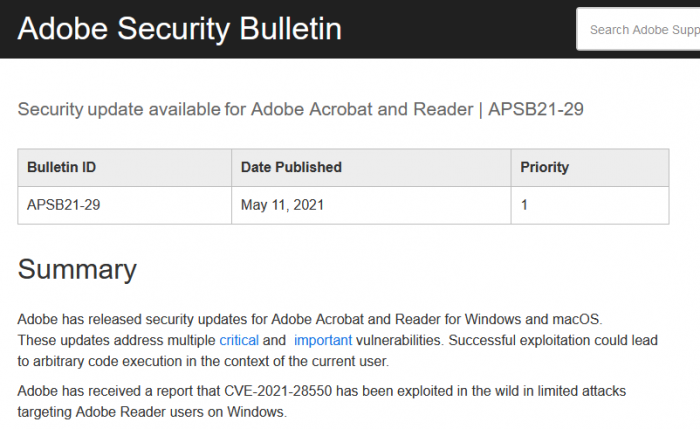

Adobe 在周二发布了一系列补丁,包含 12 个不同应用程序的安全更新。其中一个最常见应用程序,即 Adobe Reader 的漏洞目前正被积极利用。据 Adobe 称,Adobe Acrobat 和 Reader 的其中一个漏洞 CVE-2021-28550 已经在外部被利用,对 Windows 设备上的 Adobe Reader 进行了有限的攻击。

了解更多细节:

https://helpx.adobe.com/security/products/acrobat/apsb21-29.html

Adobe Experience Manager、Adobe InDesign、Adobe InCopy、Adobe Genuine Service、Adobe Illustrator、Adobe Acrobat 和 Reader、Magento、Adobe Creative Cloud Desktop Application、Adobe Media Encoder、Adobe After Effects、Adobe Medium 和 Adobe Animate 等应用都已更新。

其中 CVE-2021-28550 是 Windows 中的一个远程代码执行漏洞,允许攻击者运行几乎任何命令,包括恶意软件安装和接管计算机。

Adobe Acrobat 和 Reader 被修补了十个关键和四个重要的缺陷,其次是 Adobe Illustrator 的五个关键缺陷(CVE-2021-2101-CVE-2021-21105)。后者可能导致在当前用户的上下文中执行任意代码。Fortinet 公司 FortiGuard 实验室的 Kushal Arvind Shah 报告了三个漏洞。

总共有 43 个漏洞被修复,其中不包括 Adobe Experience Manager 的依赖性更新。

在今天发布的所有 Adobe 安全更新中,Adobe Acrobat & Reader 的漏洞最多的,足足有 14 个修复工作要做。

如果你正在使用 Adobe 产品,那么你应该尽快更新,否则这些漏洞可能会成为计算机被攻击的潜在入口。鉴于 Adobe Acrobat & Reader CVE-2021-28550 漏洞已被用于主动攻击,因此越早安装更新越好。

在大多数情况下,你可以使用产品的自动更新功能来更新软件。或者,你也可以通过 Adobe Creative Cloud 检查更新。完整的更新安装程序可以从 Adobe 的下载中心下载。

一般来说,当检测到补丁时,产品会自动更新,不需要任何用户干预。再有,如果新的更新没有通过自动更新获得,你可以在安全公告中找到最新的下载链接。

来自: cnBeta